ポイント

-

NICTERプロジェクトにおける2024年のサイバー攻撃関連通信の観測・分析結果を公開

-

IoTボットの感染活動や調査機関等によるスキャンパケットが増加し、過去最高の観測パケット数を記録

-

国内のIoTボット感染ホスト数は約730〜11,500で推移

国立研究開発法人情報通信研究機構(NICT、理事長: 徳田 英幸)サイバーセキュリティネクサスは、NICTER観測レポート2024を公開しました。NICTERプロジェクトの大規模サイバー攻撃観測網で2024年に観測されたサイバー攻撃関連通信は、2023年と比べて11%増加しました。また、調査目的とみられるスキャンパケットの割合は60.2%(2023年は63.8%)と、依然として全体の6割以上を占めており、インターネット上のIoT機器や脆弱性を狙った調査が活発に行われていることが分かります。日本国内では、1日当たり約730〜11,500ホストがIoTボットに感染していることが確認され、平均すると1日当たり約2,600台が感染している状況です。個別の観測事象として、2023年に引き続き、DVR製品へのIoTボット感染が活発に発生し、IoT向けLTEルータの感染も顕著でした。一方で、DRDoS攻撃の観測件数は減少傾向を示しました。さらに、日本のIPアドレスを標的とした攻撃は累計17万件に達しました。

NICTは、日本のサイバーセキュリティ向上に向けて、NICTERの観測・分析結果の更なる利活用を進めるとともに、セキュリティ対策の研究開発を進めていきます。

背景

NICTは、NICTERプロジェクトにおいて大規模サイバー攻撃観測網(ダークネット観測網)を構築し、2005年からサイバー攻撃関連通信の観測を続けてきました。2021年4月1日(木)に、サイバーセキュリティ分野の産学官の『結節点』となることを目指した新組織サイバーセキュリティネクサス(Cybersecurity Nexus: CYNEX)が発足し、そのサブプロジェクトの一つであるCo-Nexus Sにおいてサイバーセキュリティ関連の情報発信を行っています。

今回の成果

CYNEXは、NICTERプロジェクトの2024年の観測・分析結果を公開しました(詳細は、「NICTER観測レポート2024」 参照)。

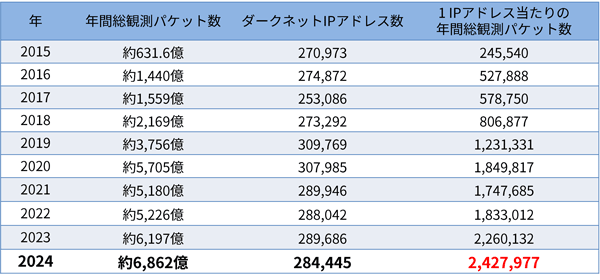

NICTERのダークネット観測網(約29万IPアドレス)において2024年に観測されたサイバー攻撃関連通信は、合計6,862億パケットに上り、1 IPアドレス当たり約242万パケットが1年間に届いた計算になります(表1参照)。

表1 NICTERダークネット観測統計(過去10年間)

注: 年間総観測パケット数は、レポート作成時点のデータベースの値に基づきますが、集計後にデータベースの再構築等が行われ、数値が増減することがあります。総観測パケット数は、あくまでNICTERで観測しているダークネットの範囲に届いたパケットの個数を示すものであり、日本全体や政府機関に対する攻撃件数ではありません。

ダークネットIPアドレス数は、当該年12月31日にパケットを受信したアクティブセンサ数を示します。アクティブなセンサの数は、年間を通じて一定ではなく変化することがあります。

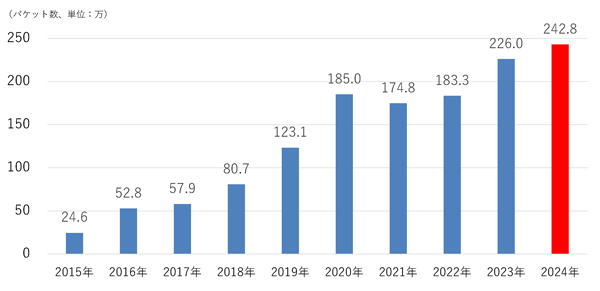

表1のうち年間総観測パケット数は観測IPアドレス数に大きく影響を受けますので、1つのIPアドレスを1年間観測したときに届くパケット数がインターネット上のスキャン活動の活発さを測るには適しています。この値の過去10年間の推移を示したのが図1です。2024年は2023年とほぼ同じダークネット観測規模(ダークネットIPアドレス数)で観測を行いましたが、1 IPアドレス当たりの年間総観測パケット数は前年の2023年から更に増加しており、インターネット上を飛び交う探索活動が更に活発化していることが数字から読み取れます。

図1 1 IPアドレス当たりの年間総観測パケット数(過去10年間)

また、総観測パケットに占める海外組織からの調査目的と見られるスキャンの割合は、2023年の63.8%からわずかに減少し、60.2%を占めました。調査機関によるスキャンパケットが半数以上を占める傾向は2019年以降継続しています。

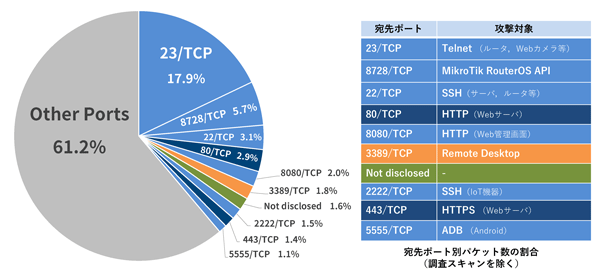

このような調査目的のスキャンパケットを除いた上で、2024年にNICTERで観測した主な攻撃対象(宛先ポート番号)の上位10位までを表したものが図2です。円グラフの水色の部分が、WebカメラやホームルータなどのIoT機器に関連したサイバー攻撃関連通信です。

上位10位までのポートが全体に占める割合は、2023年から減少しました。減少の要因としては、最も多いTelnet(23/TCP)を狙った攻撃が占める割合が、2023年の27.1%から17.9%へと大きく減少したことが挙げられます。その他のポート番号宛ての通信については、2023年と比べて多少の順位の入れ替わりはあるものの傾向の大きな変化は見られず、IoT機器が使用する特徴的なポート宛ての通信が上位に多く観測される傾向が継続しました。7番目に多く観測されたポート宛のパケットは、海外の特定のIPアドレスからの局所的なスキャンによるものであったため、観測基盤の保護のため非公開(Not disclosed)としています。

個別の観測事象に目を向けると、2021年以降継続して観測されている韓国製DVR製品のMirai感染に加え、家庭用WiFiルータやモバイル回線に接続されたIoT向けLTEルータがボットに感染し、DDoS攻撃の踏み台として悪用されるケースが確認されました。また、日本国内でIoTマルウェアに感染したいわゆるIoTボットの数は、約730〜11,500ホストの範囲で推移し、その半数以上がMiraiの特徴を持たないIoTマルウェアに感染したホストでした。NICTERプロジェクトでは、製品開発者や機器を設置したユーザーの協力の下、機器の脆弱性調査や実機をインターネットに接続した攻撃観測、感染機器のフォレンジック調査などを実施し、攻撃の実態把握及び製品開発者との観測結果の共有に努めました。

DRDoS攻撃の観測では、年間の攻撃件数が2023年の5,561万件から3,095万件へと落ち込みました。ただし、これは2023年に絨毯爆撃型DRDoS攻撃が頻繁に発生した影響によるもので、2022年とほぼ同じ規模となっています。また、攻撃に悪用されたサービスの種類も減少しており、2023 年の 31 種類から2024年は 18 種類に減りました。

インターネットに公開された機器やサービスの脆弱性が悪用され、組織やユーザーが侵害される状況が続いています。 NICTERプロジェクトの観測でも、第三者による広域スキャンの増加傾向が確認されています。こうした状況を踏まえ、IT資産の脆弱性管理の重要性を改めて認識することが不可欠です。特に、IoT機器の感染のように、製品メーカーやユーザー自身が把握しづらい侵害の実態や、その対策方法について、関係者間で迅速に情報共有し、被害の拡大を防ぐための注意喚起を速やかに行うことがますます重要になっています。

今後の展望

NICTでは、日本のサイバーセキュリティ向上のため、CYNEXが産学官の結節点となり、サイバーセキュリティ関連情報の発信力の更なる強化を行うとともに、セキュリティ対策の研究開発を進めていきます。

NICTER観測レポート2024(詳細版)

- NICTER観測レポート2024(Web版)

https://csl.nict.go.jp/nicter-report.html - NICTER観測レポート2024(PDF版)

https://csl.nict.go.jp/report/NICTER_report_2024.pdf

用語解説

サイバーセキュリティネクサス

2021年4月1日(木)に、サイバーセキュリティ分野の産学官の『結節点』となることを目指して、NICT内に発足した新組織サイバーセキュリティネクサス(Cybersecurity Nexus: CYNEX )は、4つのサブプロジェクトCo-Nexus A/S/E/Cから構成される。

インシデント分析センター NICTER

NICTER(Network Incident analysis Center for Tactical Emergency Response)は、NICTが研究開発している、コンピュータネットワーク上で発生する様々な情報セキュリティ上の脅威を広域で迅速に把握し、有効な対策を導出するための複合的なシステムである。サイバー攻撃の観測やマルウェアの収集などによって得られた情報を相関分析し、その原因を究明する機能を持つ。

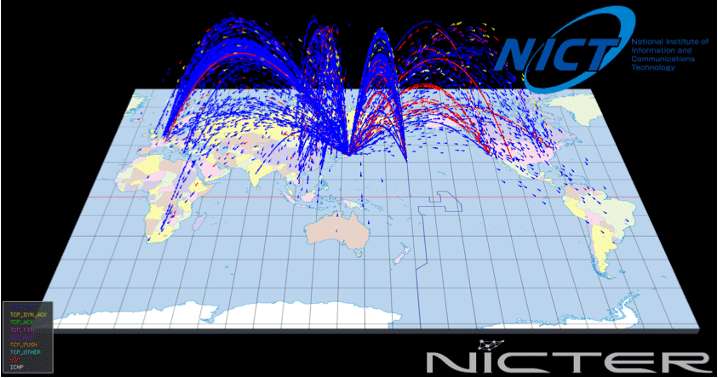

図3 NICTER Atlasによるダークネットで観測された通信の可視化

サイバー攻撃関連通信

ダークネットに届くパケットの総称。マルウェアに感染した機器がインターネット上で次の感染先を探すためのスキャンパケットや、DoS攻撃を受けているサーバからの跳ね返りパケット(バックスキャッタ)などが含まれる。

LTEルータ

4G/LTEのモバイルネットワーク回線を使用してインターネットに接続するルータ。遠隔地や屋外等において安定的なインターネット接続を必要とする産業機器や各種センサに用いられることが多い。

DRDoS攻撃

DRDoS攻撃(Distributed Reflection Denial-of-Service Attack)とは、インターネット上のDNSやNTP等のサーバを悪用して攻撃対象に大量のパケットを送付し、攻撃対象のネットワーク帯域を圧迫するDDoS攻撃の一種のこと。

ダークネット

インターネット上で到達可能かつ未使用のIPアドレス空間のことを指す。未使用のIPアドレスに対しパケットが送信されることは、通常のインターネット利用の範囲においてはまれであるが、実際にダークネットを観測してみると、相当数のパケットが到着することが分かる。これらのパケットの多くは、マルウェアの感染活動など、インターネットで発生している何らかの不正な活動に起因している。そのため、ダークネットに到着するパケットを観測することで、インターネット上の不正な活動の傾向把握が可能になる。

Mirai

家庭用ルータやネットワークカメラといったIoT機器に感染するマルウェアの一種。Miraiに感染した機器はDoS攻撃の踏み台として悪用され、攻撃対象のホストに大量のパケットを送信させられる。

フォレンジック調査

フォレンジック調査(デジタル・フォレンジック)とは、サイバー攻撃の痕跡を、ログやファイル、メモリデータなどのデジタルデータから分析し、侵入経路や被害の範囲を特定するとともに、証拠を適切に保全する調査のこと。

絨毯爆撃型

単一のIPアドレスではなく主に同一ネットワーク内の広い範囲のIPアドレスに対して行われる攻撃。

ml.nict.go.jp

ml.nict.go.jp